主页 > imtoken苹果手机不能下载 > 您的数据库已锁定,请向此地址发送 5 个比特币!

您的数据库已锁定,请向此地址发送 5 个比特币!

最近,比特币勒索攻击卷土重来。 部分用户在登录Oracle数据库时出现如下勒索警告信息,要求交出5个比特币以换取解锁数据库。

安华金和数据库攻防实验室经调查发现,有人故意在CSDN等网站传播携带勒索病毒的PL SQL Developer软件,引诱其下载并发起勒索攻击。 勒索者攻击的目标群体是数据库管理员(DBA),而PL SQL Developer软件几乎是每个DBA必备的工具。 同时,CSDN是技术人员最常访问的网站之一,大大提高了该勒索病毒攻击的危害范围。 经确认,出现问题的PL SQL Developer版本为11.0.6中文绿色注册版(无Oracle11g客户端)。 请不要再次下载,并检查您是否使用过此名称的PL SQL Developer。

全面解析攻击原理

解压后发现问题PL SQL Developer主目录下的AfterConnect.SQL文件异常。 PL SQL Developer官方下的AfterConnect.SQL为空文件,异常的AfterConnect.SQL中存在恶意存储过程和触发器,共约35KB。

打开文件后,可以看到里面包含4个存储过程和3个触发器。 存储过程是:

DBMS_SUPPORT_INTERNAL

DBMS_SYSTEM_INTERNAL

DBMS_STANDARD_FUN9

DBMS_CORE_INTERNAL

那么触发器是:

数据库启动后触发DBMS_SUPPORT_INTERNAL

数据库登录触发器 DBMS_SYSTEM_INTERNAL 和 DBMS_CORE_INTERNAL

打开AfterConnect.SQL直接显示一串乱码和3个trigger,但是严格来说这不是乱码,而是按照oracle wrap加密的结果。 Oracle数据库内置了wrap对应的解密算法。 虽然勒索者以密文形式传递数据库,并保存为存储过程,但在执行过程中,oracle数据库会自动将其转换回明文执行。

上述AfterConnect.SQL文件中的3个触发器和4个存储过程是当前用户在PL SQL Developer连接数据库的过程中在数据库服务器中创建的。

这三个触发器可以在数据库启动后执行DBMS_SUPPORT_INTERNAL,也可以在数据库登录后执行DBMS_SYSTEM_INTERNAL或DBMS_CORE_INTERNAL。触发器本身没有问题,问题出在三个主要的存储过程上。 在我们发现的样本中,只有DBMS_SYSTEM_INTERNAL中的弹出语句,并没有发现明显修改数据库的语句。 但是DBMS_SUPPORT_INTERNAL和DBMS_CORE_INTERNAL这两个存储过程有明显的修改数据库的行为。 所以DBMS_SUPPORT_INTERNAL和DBMS_CORE_INTERNAL这两个存储过程是本次分析的重点。

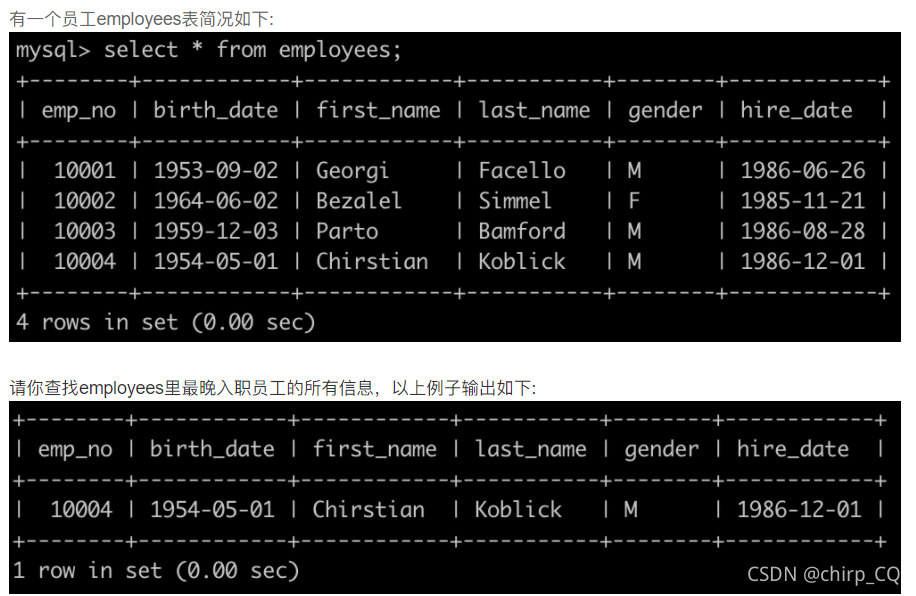

DBMS_SUPPORT_INTERNAL的主要核心部分就是下图标注的两组SQL。

第一条 SQL 语句:

从 V$DATABASE 选择 NVL(TO_CHAR(SYSDATE-CREATED),0) INTO DATE1; 如果

声明含义:

根据数据库创建时间和当前时间的差值来决定是立即入侵数据库进行勒索,还是潜伏到条件成熟再进行勒索。 判断条件是数据库实例的创建时间是否满足从现在起1200天,一旦满足,重启数据库实例,就会执行第二条SQL语句。

第二条SQL语句:

立即执行'创建表 ORACHK'||SUBSTR(SYS_GUID,10)||' 表空间系统作为 select * from sys.tab$';DELETE SYS.TAB$ WHERE DATAOBJ# IN (SELECT DATAOBJ# FROM SYS.OBJ$ WHERE OWNER # NOT IN (0,38)) ;

声明含义:

勒索者先备份tab$中的文件,然后删除tab$表中的部分内容清理数据库的备份文件,然后通过弹窗勒索用户。

存储过程DBMS_CORE_INTERNAL和DBMS_SUPPORT_INTERNAL采用了不同的思路,核心部分如下图标注。

声明 1:

选择 NVL(TO_CHAR(SYSDATE-MIN(LAST_ANALYZED)),0) INTO DATE1 FROM ALL_TABLES WHERE TABLESPACE_NAME NOT IN ('SYSTEM','SYSAUX','EXAMPLE');IF (DATE1>=1200) THEN

声明含义:

根据表空间中表的最小统计信息采集时间与当前时间比值,决定是入侵数据库进行勒索,还是潜伏到条件成熟再进行勒索。 判断依据为:当采集时间满足1200天条件时,执行第二条SQL语句。

2号声明:

STAT:='截断表'||USER||'。'||I.TABLE_NAME

声明含义:

勒索者对表执行truncate操作,清除用户数据,最后通过弹窗勒索用户。

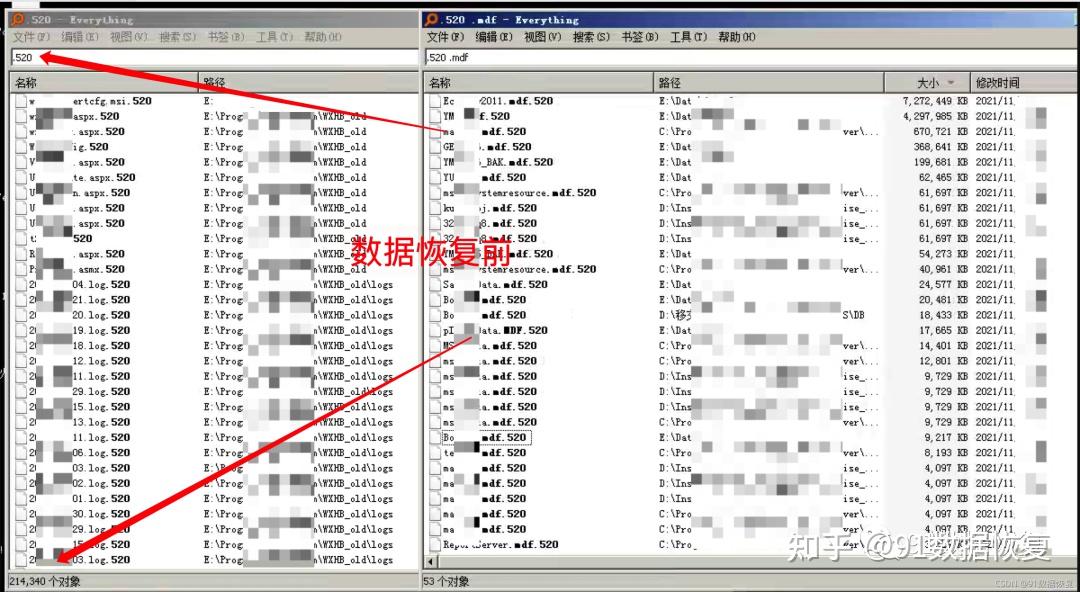

修复方法:治标治本

虽然是同样的错误信息,但是原因不同,解决办法不要混淆。 针对DBMS_SUPPORT_INTERNAL的问题,将ORACHK'||SUBSTR(SYS_GUID,10)中备份的备份信息重新插入到$tab中。 DBMS_SUPPORT_INTERNAL 造成的危害是可以修复的。 对于DBMS_CORE_INTERNAL,需要使用oracle数据库的dul工具进行恢复。

如果仅将此次数据库被勒索事件视为孤立事件,至此已经介绍了治标不治本的方法,但这种后知后觉的修复方式并不能阻止数据库再次被类似的攻击入侵。 数据库的安全保护,千万不要用头痛医头,脚痛医脚的思路。 治标还是治本? 每个人心里都已经有了答案,解决问题的根本方法是使用有效的手段来抵御类似的攻击。

保护手段:定期安全巡检+事中安全保护,联动保护,形成安全闭环

大多数勒索和后门攻击都有一定的潜伏期。 定期进行安全检查,可以在攻击发生前发现数据库中潜伏的威胁,防止攻击发生后数据资产的丢失。

1个

定期安全检查

Avakin的授权检测和数据库漏洞扫描包含了专门针对数据库中的异常包、存储过程、触发器、各种参数和后门等的检测语句。 这些检测语句可以帮助用户及早发现潜在的威胁。 目前Avakin和数据库漏洞扫描系统可以准确检测数据库是否被该勒索病毒入侵,并给予用户修复建议。

2个

安全防护

漏扫系统可以发现现有的安全威胁,但另一方面,如何防御未知的安全威胁? Anwarkin 和数据库防火墙都有这样的能力。 基于对SQL语句的准确分析能力,支持数据库解密功能,能够在未知风险来临的第一时间有效拦截和阻断攻击。

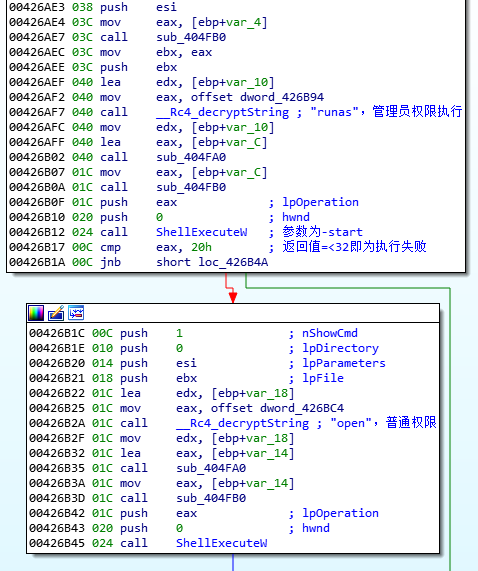

暗花金和数据库防火墙可以解密oracle数据库的密文存储过程。 当第三方工具向oracle发送大量数据时,很多数据会以加密包的形式发送。 只有准确破译加密包的内容,才能进行精确的语法分析。 oracle的加密过程warp可以通过oracle提供的函数完成,但是解密方法oracle没有直接提供函数,需要用户自己实现。 解密并不复杂。 它只是颠倒了上面的包装过程。 首先,通过网络分析,将所有破碎的数据包组合成一个完整的数据包并进行解码。 每个解码后的字节根据固定的替换表单独替换,替换后的字符串根据LZ算法解压得到加密存储过程的明文。 工作流程如下:

这种准确破解加密存储过程的能力不仅在本次勒索案中至关重要,也是防止第三方工具向数据库发送恶意存储过程的关键。 如果无法解决解密问题,只能对加密后的恶意存储过程进行指纹比对,但指纹比对的误报率和漏报率较高(稍微调整参数内容或名称会导致指纹比对无法准确识别恶意包)。

基于SQL语法分析,判断存储过程或数据包是否存在恶意行为。 在unwrap的支持下,数据库防火墙可以清除所有进入数据库的加密存储过程,对明文进行SQL语法分析,对恶意行为语句进行特征匹配。 并根据整个SQL语句包的SQL行为和相关语句的上下文进行分析。 当整个SQL语句包中有多个必要点命中安全规则时,判断该语句包存在恶意行为比特币数据库在哪里,主动阻断该语句包,并对相关人员进行危险告警,完成主动防护对抗数据库攻击。

Avakin和数据库漏洞扫描系统在整个防护过程中着重于对已知隐患的扫描,而数据库防火墙则着重于对特征隐患的拦截。 两者侧重点不同,但可以相互联系。 数据库防火墙拦截下一个新型隐患,数据库漏扫根据这种新型特征更新扫描检测项。 优化防护策略,进一步降低误报率和漏报率,形成协同防护的完整安全闭环。

针对此次攻击,安华金河提供检测工具和修复方法

如果您的数据库遭到攻击,请进行以下修复操作:

DBMS_SUPPORT_INTERNAL存储过程的问题,请将ORACHK'||SUBSTR(SYS_GUID,10)中备份的备份信息重新插入$tab进行自救,而DBMS_CORE_INTERNAL存储过程需要使用oracle dul工具进行恢复数据。

对于使用PL SQL Developer11.0.6中文绿色注册版(无Oracle11g客户端)的用户,病毒可能已经潜伏。 安华今和可以免费提供检测工具和相应的维修方法。 请及时检查您使用的软件是否有病毒清理清理比特币数据库在哪里,您可以登录安化金和官网获取检测工具: